Småföretag är inte längre för små för att bli måltavlor. Tvärtom utnyttjar angripare ofta just mänskliga beteenden, tidspress och vardagliga arbetsflöden för att komma åt konton, data och pengar. Småföretag är inte längre för små för att bli måltavlor. Tvärtom utnyttjar angripare ofta mänskliga beteenden, tidspress och vardagliga arbetsflöden för att komma åt konton, data och pengar. Ett phishing simulation program för småföretag kan minska den risken, men bara om programmet stärker lärande och rapportering i stället för att skuldbelägga medarbetare.

Det viktigaste först

- Ett väl utformat phishing simulation program kan minska medarbetares sårbarhet med upp till 86 procent över 12 månader, men bara när det bygger på lärande och inte skuld.

- Forskningen visar en mer nyanserad bild än många guider antyder. Programmets utformning betyder mer än verktyget.

- Medarbetare bör veta att simuleringar förekommer, även om de inte behöver veta exakt när.

- UK GDPR ställer krav på hur företag hanterar individuell klickdata.

- Det viktigaste måttet är inte klickfrekvens. Det är om medarbetarna rapporterar misstänkta mejl.

Ett phishing simulation program är en strukturerad och återkommande övning där ett företag skickar kontrollerade, falska phishingmejl till sina egna medarbetare. Syftet är att testa och förbättra deras förmåga att upptäcka verkliga angrepp innan de orsakar skada.

För småföretag kan detta vara en av de mest kostnadseffektiva säkerhetsåtgärderna som finns. Ett phishing simulation program hjälper småföretag att träna medarbetare innan verkliga angrepp leder till ekonomiska eller operativa problem.

Rätt utformat stärker det teamets säkerhetsbeteende. Fel utformat kan det skapa irritation, skam och misstro. I ett litet företag, där relationerna ofta är nära, spelar den skillnaden stor roll.

Den här guiden är skriven för företagsledare och ansvariga i småföretag som inte är säkerhetsexperter. Den går igenom vad forskningen faktiskt säger, hur du introducerar ett phishing simulation program utan att skada förtroendet, vilka resultat som betyder något och hur du följer upp när samma person klickar flera gånger.

Fungerar ett phishing simulation program för småföretag i praktiken?

Det ärliga svaret är: det beror på hur programmet är utformat.

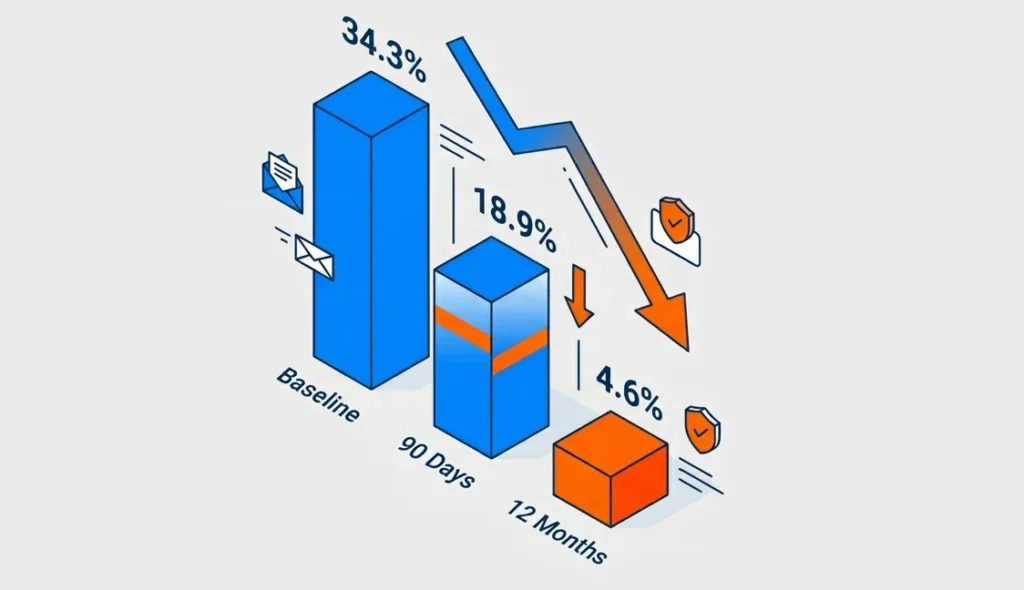

En branschrapport från 2024, baserad på nästan 12 miljoner användare, visade att den genomsnittliga grundnivån för phishingbenägenhet låg på 34,3 procent. Efter 90 dagar med säkerhetsutbildning och simulerad phishing sjönk siffran till 18,9 procent. Efter 12 månader låg den på 4,6 procent. Det motsvarar en minskning på 86 procent.

Det är starka siffror. Men bilden är inte helt enkel.

En 15 månader lång akademisk studie, en av de största inom området, kom fram till en mer obekväm slutsats. Studien visade att kort inbäddad phishingutbildning efter ett misslyckat test inte alltid minskade framtida risk på egen hand. Forskarna menade att effekten ofta verkar komma mer från återkommande påminnelser än från själva utbildningsmomentet.

Det betyder inte att phishing-simuleringar saknar värde. Det betyder att upplägget avgör resultatet.

Ett phishing simulation program fungerar bäst när det är en del av en lärande kultur. Det fungerar sämre när det upplevs som övervakning, kontroll eller ett sätt att sätta dit människor.

När medarbetare uppfattar programmet som rättvist och användbart ökar engagemanget. När de känner sig övervakade eller lurade minskar det.

Den praktiska slutsatsen är tydlig: verktyget spelar mindre roll än programmet du bygger runt det.

Så mäter du resultat i ett phishing simulation program

Många företag börjar med att titta på klickfrekvens. Hur många klickade? Hur många lät bli?

Det är ett användbart mått, men det är inte det viktigaste.

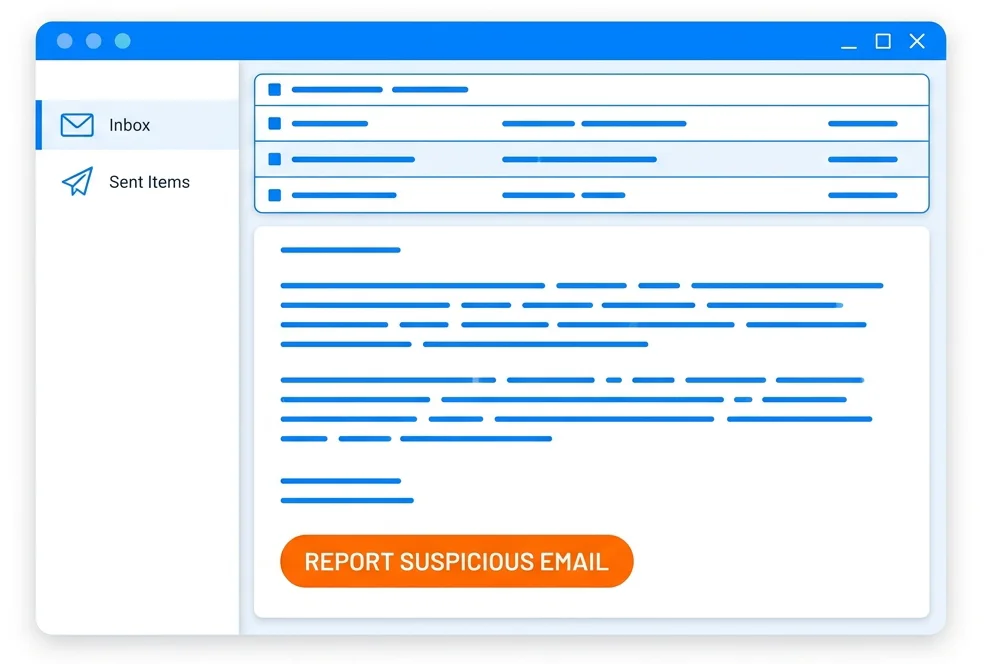

Målet med ett phishing simulation program är inte bara att få färre klick. Målet är att skapa en rapporteringskultur.

När en medarbetare rapporterar ett misstänkt mejl, oavsett om det är en simulering eller ett verkligt angrepp, gör personen exakt det företaget behöver.

Ett lågt antal klick kan se bra ut i en rapport. Men om ingen rapporterar misstänkta mejl har företaget fortfarande dålig synlighet.

Därför bör du mäta:

- Klickfrekvens

- Rapporteringsgrad

- Tid till rapportering

- Upprepade klick

- Förbättring över tre till sex månader

För småföretag är trenden viktigare än ett enskilt resultat. I ett team med 20 personer kan en eller två medarbetare förändra procenttalen kraftigt.

Så lanserar du programmet utan att skada förtroendet

Ett vanligt misstag är att starta simuleringar helt i hemlighet.

Tanken är ofta att testerna blir mer realistiska om ingen vet om dem. I praktiken kan det skapa motsatt effekt. Medarbetare som känner sig lurade kan bli defensiva, mindre benägna att rapportera och mer skeptiska till säkerhetsarbetet.

Du behöver inte berätta när simuleringarna kommer. Men du bör berätta att de kommer att ske.

Det skapar rätt förväntan. Det visar också att syftet är att stärka organisationen, inte att överraska eller förödmjuka någon.

Budskapet bör vara enkelt:

- Vi genomför phishing-simuleringar regelbundet som en del av vårt säkerhetsarbete.

- Syftet är att hjälpa alla att bli bättre på att upptäcka verkliga angrepp.

- Det finns inget straff för att klicka.

- Om någon klickar får personen en kort och användbar förklaring.

- Alla uppmuntras att rapportera misstänkta mejl, oavsett om de är verkliga eller simulerade.

Den tonen gör stor skillnad i ett litet team.

Exempel på intern kommunikation

Här är en kort text som kan anpassas innan ni startar ert phishing simulation program.

Ämne: Vi stärker vår förmåga att upptäcka phishing

Hej,

Phishing är ett av de vanligaste sätten för angripare att ta sig in i företag. Ofta börjar det med ett enda klick.

Därför kommer vi då och då att genomföra korta phishing-simuleringar. Det innebär att vi skickar testmejl som liknar sådant angripare faktiskt kan använda.

Syftet är inte att sätta dit någon. Syftet är att hjälpa oss alla att bli bättre på att upptäcka misstänkta mejl och rapportera dem i tid.

Om du klickar på ett testmejl händer inget farligt. Du får bara en kort förklaring om vad du kan titta efter nästa gång.

Om något ser misstänkt ut, oavsett om det är ett test eller ett riktigt mejl, rapportera det till [ange kontakt eller rapporteringsadress].

Det här handlar om att göra hela företaget svårare att lura.

Välj scenarier som speglar verkliga hot

De flesta plattformar för phishing-simulering erbjuder många färdiga mallar. Det kan vara frestande att börja med generiska mejl om lösenord, paketleveranser eller kontouppdateringar.

Sådana mallar kan vara användbara, men de bör inte vara hela programmet.

Ett bra Phishing Simulation Program utgår från företagets verkliga risker. Vad skulle en angripare faktiskt kunna skicka till just era medarbetare?

Exempel:

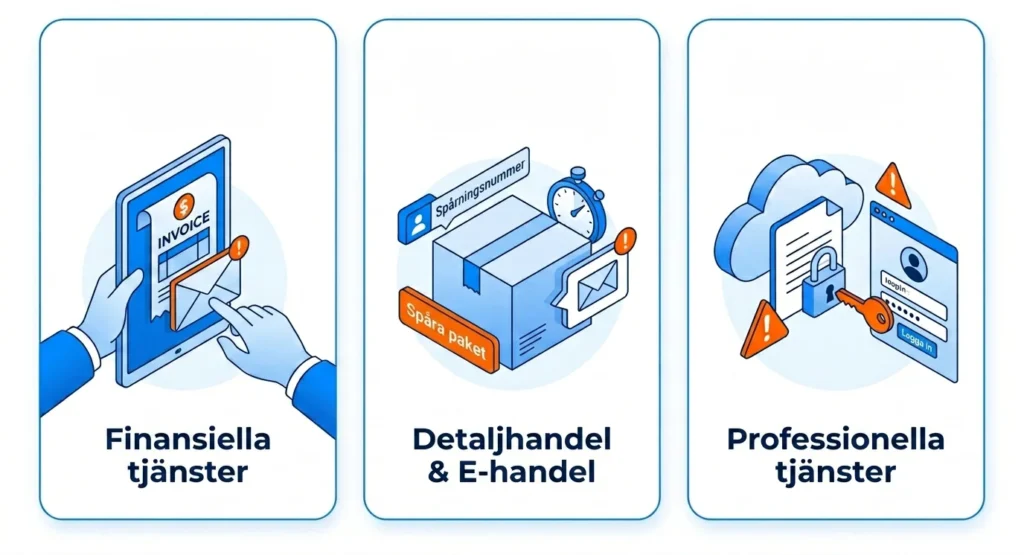

- Finans och redovisning: falska fakturor, ändrade betaluppgifter eller leverantörsmejl.

- E-handel: falska leveransaviseringar, returer eller leverantörsförfrågningar.

- Konsultbolag: dokumentdelning, inbjudningar till kundportaler eller falska avtalsuppdateringar.

- Ledning och administration: mejl som imiterar chefer, HR eller externa partners.

Scenarierna ska vara realistiska, men inte oschyssta.

Undvik tester som bygger på stark personlig oro, till exempel falska uppsägningsbesked, löneproblem, sjukdomsinformation eller disciplinära ärenden. Sådana scenarier riskerar att skapa ilska och misstro i stället för lärande.

Variera timing och svårighetsgrad

Verkliga phishingangrepp kommer inte bara när människor har gott om tid. De kommer ofta när medarbetare är stressade, distraherade eller hanterar flera uppgifter samtidigt.

Därför bör simuleringar inte alltid skickas vid samma tidpunkt eller under lugna perioder.

Variera:

- Tid på dagen

- Veckodag

- Avsändartyp

- Ton och språk

- Svårighetsgrad

- Målgrupp

Börja enkelt. Gör sedan scenarierna mer realistiska över tid.

Målet är inte att lura så många som möjligt. Målet är att skapa igenkänning inför verkliga situationer.

Så tolkar du resultaten utan att vara säkerhetsexpert

Efter den första simuleringen får du data. De flesta plattformar visar fler siffror än ett småföretag behöver.

Fokusera på tre saker.

1. Klickfrekvens

Klickfrekvens visar hur många som klickade på länken eller öppnade bilagan i testmejlet.

Det är en bra baslinje, men det ska inte användas som dom över teamet. En hög klickfrekvens i början betyder inte att medarbetarna är dåliga. Det betyder att företaget har något konkret att träna på.

2. Rapporteringsgrad

Rapporteringsgrad visar hur många som markerade eller skickade vidare mejlet som misstänkt.

Detta är ofta det viktigaste måttet. Ett företag som får snabba rapporter kan agera tidigare vid riktiga incidenter.

3. Upprepade klick

Om samma person klickar i flera simuleringar bör det ses som en supportsignal, inte som ett disciplinärt problem.

Frågan är inte: varför misslyckas den här personen?

Frågan är: vad behöver personen för att fatta bättre beslut nästa gång?

Vad gör du när samma person klickar flera gånger?

Det här är frågan som många guider undviker.

I ett företag med 20 personer är den som klickar ofta någon du har arbetat med länge. Du ska inte förödmjuka personen. Du ska inte göra det till ett disciplinärt ärende.

Ha ett privat och lågdramatiskt samtal.

Fråga vad som gör mejlen svåra att bedöma. Vissa klickar oftare under hög arbetsbelastning. Andra missar särskilda signaler, som avsändaradress, språk, länkar eller ovanliga bilagor.

Erbjud riktad hjälp, inte ännu en generisk utbildningsmodul.

Gå igenom de konkreta signaler personen missade i de simuleringar där klicket skedde. Gör lärandet relevant och praktiskt.

Titta också på processer. Om personen hanterar betalningar, leverantörsuppgifter eller känslig information kan dubbel attest, tydliga verifieringsrutiner och separata godkännanden minska risken.

Det är inte ett misslyckande för utbildningen. Det är så välfungerande säkerhet byggs.

GDPR, UK GDPR och individuell klickdata

När ett företag registrerar vem som klickar, rapporterar eller upprepade gånger misslyckas i simuleringar behandlas personuppgifter.

Många småföretag använder idag phishing simulation program som en del av sitt bredare säkerhetsarbete och sin säkerhetsutbildning.

Det gäller särskilt om resultaten kan kopplas till en identifierbar medarbetare.

För svenska och europeiska företag behöver detta hanteras enligt GDPR. För brittiska företag gäller UK GDPR och vägledning från ICO.

Det här är ingen juridisk rådgivning, men som praktisk grund bör småföretag tänka på fyra saker.

Laglig grund

Företaget behöver ha en rimlig grund för behandlingen. I många fall kan det handla om berättigat intresse, eftersom företaget behöver skydda sig mot cyberangrepp. Men det intresset måste vägas mot medarbetarnas integritet.

Ju mindre data ni samlar in, desto enklare blir den avvägningen.

Transparens

Medarbetare bör veta att simuleringar används och att vissa resultat kan följas upp.

Det betyder inte att ni måste avslöja testdatum, mallar eller metod. Men ni bör vara tydliga med att programmet finns och varför det genomförs.

Dataminimering

Samla inte in mer information än ni faktiskt behöver.

Aggregerad statistik räcker ofta för ledningsrapportering. Individdata bör främst användas för riktad hjälp och uppföljning.

Lagringstid

Bestäm hur länge individuell data ska sparas. Dokumentera beslutet. Radera eller anonymisera data när den inte längre behövs.

Den praktiska slutsatsen är enkel: var transparenta, samla in så lite som möjligt och använd data för stöd, inte bestraffning.

Hur ofta bör ett phishing simulation program genomföras?

För de flesta småföretag fungerar månatliga eller kvartalsvisa simuleringar bäst.

Månatliga simuleringar skapar bättre kontinuitet, men kräver variation och rätt ton. Om testerna känns upprepande eller irriterande minskar effekten.

Kvartalsvisa simuleringar kan fungera för mycket små team, särskilt om de kombineras med korta påminnelser, mikroutbildning eller interna säkerhetstips mellan testerna.

Undvik att göra programmet till en engångsinsats. En enskild simulering säger väldigt lite om företagets verkliga motståndskraft.

Ett Phishing Simulation Program ska ses som ett långsiktigt arbete. Precis som brandövningar eller ekonomiska kontroller bygger det värde genom upprepning.

Vanliga frågor

Vad är ett Phishing Simulation Program?

Ett Phishing Simulation Program är ett återkommande program där företaget skickar kontrollerade phishingmejl till sina egna medarbetare för att träna igenkänning, rapportering och säkrare beteende.

Fungerar phishing-simuleringar för småföretag?

Ja, om de genomförs på rätt sätt. De fungerar bäst när de är en del av ett långsiktigt säkerhetsarbete och när fokus ligger på lärande, inte skuld.

Måste medarbetare veta att simuleringar används?

Ja. Medarbetare bör veta att simuleringar förekommer. Däremot behöver företaget inte berätta exakt när testerna skickas.

Hur ofta bör man köra phishing-simuleringar?

Månatligen eller kvartalsvis fungerar för de flesta småföretag. Det viktiga är att programmet är återkommande och att resultaten följs upp på ett konstruktivt sätt.

Vad är en bra klickfrekvens?

Det beror på bransch, teamstorlek och tidigare utbildning. För småföretag är det viktigare att följa trenden över tid än att fokusera på ett enskilt resultat.

Vilket mått är viktigast?

Rapporteringsgrad är ofta viktigare än klickfrekvens. Ett team som rapporterar misstänkta mejl snabbt ger företaget bättre chans att stoppa riktiga angrepp.

Vad ska man göra om samma person klickar flera gånger?

Ha ett privat och stödjande samtal. Gå igenom de konkreta signalerna personen missade och erbjud riktad hjälp. Undvik offentlig kritik eller generisk omutbildning.

Behöver småföretag ett dyrt verktyg?

Inte alltid. Det viktigaste är konsekvens, relevanta scenarier och bra uppföljning. Ett enkelt verktyg som används väl är bättre än en avancerad plattform som inte används regelbundet.

För småföretag handlar ett phishing simulation program inte bara om teknik, utan om att bygga säkrare beteenden över tid.

Referenser

- ETH Zurich Long-Term Study Unveils New Findings on Organizational Phishing

- Study Explores How Content, Nudges, and Incentives Impact Phishing Training

- ”Like Reaching Onto a Hot Hob”: New ACM Study Details Employee Reactions to Phishing Simulations

- Insights and Threat Landscapes from the 2024 Verizon Data Breach Investigations Report

- Research Highlights the Role of Emotional Triggers in Sustaining Cyber Awareness

- CIPD Publishes 2026 Guidelines on Workplace Data Protection and Employee Surveillance

- New Study Highlights How Increased Employee Workload Drives Phishing Susceptibility