Phishing Simulation, eller phishing-simuleringar, kan vara ett av de mest effektiva sätten att stärka säkerhetsmedvetandet i en organisation. Men bara om det görs rätt. När simuleringar upplevs som fällor riskerar de att skada förtroendet mellan medarbetare och säkerhetsteam. Då blir resultatet inte bättre rapportering, utan tystnad.

De bästa programmen bygger inte på att lura människor. De bygger på tydlig kommunikation, etiska scenarier, återkommande träning och mätning som visar faktisk beteendeförändring. Här är nio regler för hur organisationer kan använda Phishing Simulation på ett sätt som stärker både säkerheten och förtroendet.

Viktigaste slutsatserna

- Phishing Simulation fungerar bäst när syftet är lärande, inte kontroll.

- En medarbetare som känner sig lurad kan bli mindre benägen att rapportera riktiga hot.

- Rapportering är ofta ett viktigare mått än klickfrekvens i mogna program.

- Scenarier som rör lön, uppsägning, hälsa eller privata kriser bör undvikas.

- Individdata måste hanteras varsamt enligt GDPR.

- Ett program som har skadat förtroendet bör repareras innan nästa simulering skickas.

1. Börja med förtroende, inte klickfrekvens

Den vanliga logiken är enkel: simulera phishing, minska klickfrekvensen och förbättra säkerheten. Problemet är att den modellen är för smal.

En medarbetare som klickar på ett simulerat phishingmejl och sedan känner sig förödmjukad lär sig inte nödvändigtvis att agera säkrare. Personen kan i stället börja undvika att rapportera misstänkta mejl, av rädsla för att bli granskad eller framstå som godtrogen.

Det gör organisationen svagare. Rapportering är en del av företagets tidiga varningssystem. Om medarbetare slutar rapportera, minskar också organisationens förmåga att upptäcka verkliga attacker i tid.

Därför bör varje Phishing Simulation-program börja med en enkel fråga: stärker detta medarbetarnas förmåga och förtroende, eller får det dem att dra sig undan?

2. Informera innan Phishing Simulation-programmet startar

Transparens betyder inte att man avslöjar datum, scenarier eller tekniska detaljer. Det betyder att medarbetarna får veta att phishing-simuleringar är en del av organisationens säkerhetsarbete och varför de används.

Ett bra förhandsmeddelande bör förklara att syftet är lärande, inte att sätta dit någon. Det bör också tydliggöra att resultat redovisas på team- eller avdelningsnivå, inte som individuella listor över vem som klickade.

I praktiken bör organisationen kommunicera följande:

- Att Phishing Simulation ingår i säkerhetsprogrammet

- Att målet är att bygga kunskap och förbättra rapportering

- Att individuella resultat inte används i disciplinära processer

- Att HR och relevanta medarbetarrepresentanter är involverade före lansering

Detta skyddar inte bara medarbetarnas förtroende. Det ger också bättre data, eftersom människor som förstår syftet med programmet ofta engagerar sig mer konstruktivt.

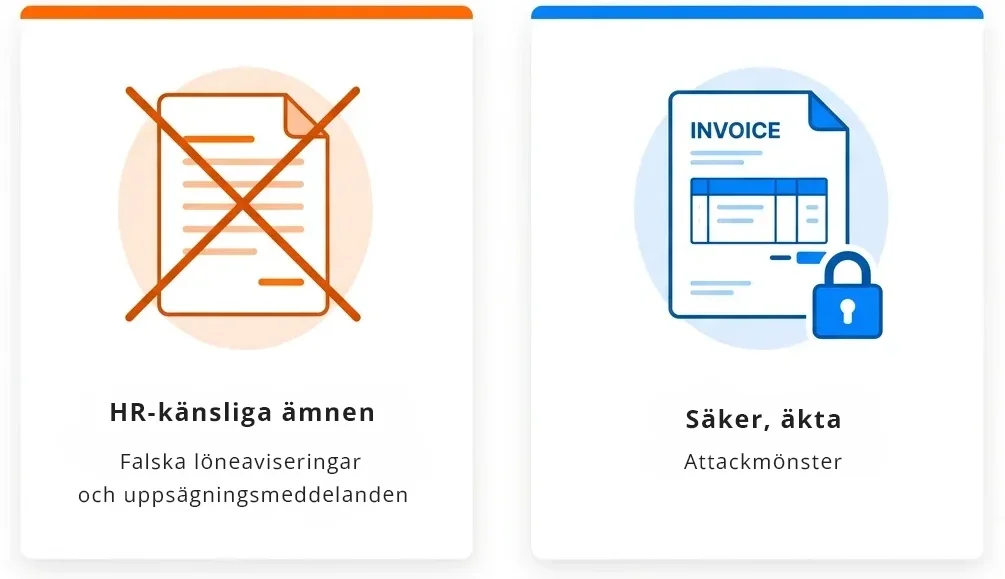

3. Välj phishing-scenarier som utbildar, inte utnyttjar oro

Alla realistiska scenarier är inte bra scenarier. Vissa ämnen ligger för nära medarbetares privatliv, ekonomi eller anställningstrygghet.

Organisationer bör undvika simulerade mejl som handlar om falska uppsägningar, disciplinära åtgärder, bonusar, lönefel, pensionsändringar, hälsofrågor eller säkerhetsincidenter som kan skapa verklig oro. Sådana scenarier kan ge höga klicktal, men de kan också skapa klagomål, fackliga reaktioner och långvarig misstro.

Ett enkelt etiskt test är att ställa två frågor innan ett scenario godkänns:

- Kommer den som klickar att känna sig utbildad eller utpekad?

- Kan scenariot skapa verklig stress hos någon som redan befinner sig i en liknande situation?

Om svaret är ja bör scenariot bytas ut.

Bättre alternativ är scenarier som speglar verkliga angrepp utan att spela på personlig kris. Det kan vara falska fakturagodkännanden, delade dokument, lösenordsvarningar, paketaviseringar eller imitationer av IT-support.

Det bästa scenariot är inte alltid det som får flest klick. Det bästa scenariot är det som hjälper människor att känna igen hot nästa gång det är på riktigt.

4. Skicka inte samma phishing-simulering till alla samtidigt

När hela organisationen får samma simulerade phishingmejl vid samma tidpunkt sprids information snabbt. Någon upptäcker testet, berättar för kollegorna och inom några minuter är mätningen påverkad.

Då mäter programmet inte längre om medarbetare känner igen phishing. Det mäter hur snabbt varningar sprids internt.

Ett bättre upplägg är att skicka simuleringar stegvis. Utskicken kan fördelas över flera dagar eller veckor, med olika scenarier för olika grupper. Hela avdelningar bör inte få samma mejl samtidigt.

Detta ger inte perfekt data, men det ger mer realistisk data. Det fångar vardagsbeteende snarare än reaktioner på att någon redan har avslöjat övningen.

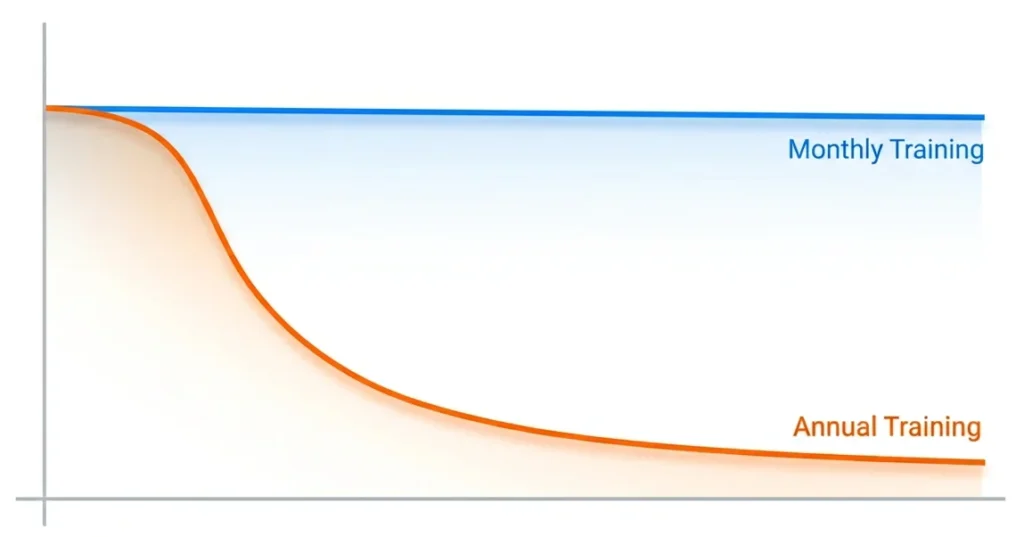

5. Kör phishing-simuleringar regelbundet

Många organisationer kör phishing-simuleringar kvartalsvis eller en gång per år. Det är ofta för sällan för att skapa varaktig beteendeförändring.

Kunskap från en enstaka utbildning klingar av snabbt. Därför bör Phishing Simulation ses som ett återkommande lärandeprogram, inte som en årlig compliance-aktivitet.

Månatliga eller nästan månatliga simuleringar ger bättre förutsättningar för att bygga vana. De gör det också lättare att fånga förändringar i organisationen, till exempel nyanställda, nya roller, nya system och förändrade hotbilder.

Frekvensen är ändå bara en del av arbetet. Varje simulering bör följas av tydlig och icke-bestraffande återkoppling på gruppnivå.

6. Mät rapportering, inte bara klick

Klickfrekvensen är användbar i början av ett program. Den visar hur många som interagerar med ett simulerat phishingmejl. Men den säger inte allt.

En låg klickfrekvens betyder inte automatiskt att organisationen är säker. Det kan också betyda att scenariot var enkelt, att medarbetare hade varnats av kollegor eller att de undviker misstänkta mejl utan att rapportera dem.

I mogna program bör rapporteringsgraden få större vikt. Den visar hur många som identifierar ett misstänkt mejl och använder rätt kanal för att rapportera det.

Ledningen bör därför få en mer balanserad bild:

- Klickfrekvens

- Rapporteringsgrad

- Tid till rapportering

- Scenarioernas svårighetsgrad

- Förändring över tid på teamnivå

NIST:s Phish Scale kan användas för att bedöma hur svårt ett scenario är. Det gör resultaten mer jämförbara över tid, i stället för att siffrorna styrs av om månadens test råkade vara enkelt eller svårt.

7. Använd uppföljning som bygger lärande

Den klassiska modellen är att en medarbetare klickar och direkt hamnar på en utbildningssida. Det kan låta logiskt, men effekten är ofta begränsad. Många stänger sidan snabbt och går vidare.

Ett bättre arbetssätt är att använda simuleringen som startpunkt för bredare lärande. Efter övningen kan organisationen gå igenom vilka signaler som fanns i mejlet, hur en riktig attack hade kunnat se ut och hur rapporteringskanalen ska användas.

Detta bör göras utan att peka ut individer. Fokus ska ligga på mönster, inte misstag.

Exempel på bättre uppföljning:

- Kort teamgenomgång med praktiska exempel

- Intern artikel om vad man kan lära av simuleringen

- Kort video som visar varningssignaler

- Påminnelse om rapporteringsknappen eller rapporteringsprocessen

- Extra stöd för roller som har hög exponering, till exempel ekonomi, HR och ledning

Phishing Simulation fungerar bäst när den ingår i en bredare säkerhetskultur. Den fungerar sämre när den behandlas som ett isolerat test.

8. Hantera GDPR, NIS2 och individdata korrekt

För organisationer i EU är Phishing Simulation också en dataskydds- och styrningsfråga. Varje klick, rapportering och interaktion kan kopplas till en person. Det betyder att programmet måste hanteras med tydliga rättsliga och organisatoriska ramar.

Samtycke är sällan en lämplig rättslig grund i ett anställningsförhållande, eftersom relationen mellan arbetsgivare och arbetstagare inte är helt jämbördig. Organisationer använder därför ofta berättigat intresse, men det bör dokumenteras och bedömas innan programmet startar.

Resultat bör som huvudregel rapporteras på grupp- eller avdelningsnivå. Individdata bör begränsas, skyddas och endast användas när det finns ett tydligt och proportionerligt syfte.

NIS2 gör dessutom säkerhetsutbildning mer relevant för många europeiska organisationer. Det räcker inte att bara visa att utbildning har genomförts. Organisationer behöver också kunna visa att insatserna stärker säkerhetsförmågan.

Detta avsnitt är generell information, inte juridisk rådgivning. Organisationer bör alltid kontrollera sina skyldigheter med kvalificerad juridisk expertis innan de startar ett program som samlar in individdata.

9. Reparera programmet om en simulering har slagit fel

Om en tidigare simulering har lett till klagomål, fackliga invändningar eller minskad rapportering bör nästa steg inte vara att snabbt skicka en ny kampanj. Först behöver förtroendet repareras.

Det första steget är att erkänna problemet. Ett kort och tydligt meddelande till organisationen bör förklara att simuleringen inte landade som avsett, att syftet var att stärka säkerheten och att upplägget kommer att ändras.

Nästa steg är att involvera HR och medarbetarrepresentanter. I många organisationer avgör detta om nästa program uppfattas som samarbete eller provokation.

Ett konstruktivt budskap kan låta så här:

“Vårt mål är att minska risken för organisationen och för människorna i den. Vi vill utforma ett program som bygger på förtroende, inte rädsla.”

Därefter bör scenarier, kommunikation, databehandling och rapportering ses över innan programmet startas om.

Det viktigaste är att visa att återkopplingen har fått konsekvenser. När medarbetare ser att programmet ändras efter kritik ökar chansen att Phishing Simulation åter kan fungera som ett lärandeverktyg.

Vägen framåt

Phishing Simulation fungerar när medarbetare förstår varför övningen finns och litar på att resultatet inte kommer att användas mot dem. När övningen däremot känns som en fälla försvinner mycket av värdet.

De bästa programmen är återkommande, etiskt utformade och tydligt förankrade. De mäter inte bara klick, utan också rapportering och lärande. De undviker scenarier som utnyttjar privat oro. De behandlar individdata varsamt. Och de bygger säkerhetskultur över tid.

För organisationer som vill stärka sin motståndskraft mot phishing är frågan därför inte bara hur realistisk en simulering kan bli. Den viktigare frågan är om simuleringen hjälper människor att agera säkrare nästa gång ett verkligt hot når inkorgen.

Vanliga frågor

Vad betyder Phishing Simulation?

Phishing Simulation betyder phishing-simulering. Det är en kontrollerad säkerhetsövning där organisationer skickar simulerade phishingmejl till medarbetare för att förbättra deras förmåga att känna igen och rapportera misstänkta meddelanden.

Är Phishing Simulation lagligt enligt GDPR?

Ja, men programmet måste utformas korrekt. Organisationen behöver dokumentera rättslig grund, begränsa individdata och hantera resultat på ett proportionerligt sätt. I många fall bör rapportering ske på grupp- eller avdelningsnivå, inte på individnivå.

Hur ofta bör en organisation köra phishing-simuleringar?

Månatliga eller nästan månatliga simuleringar ger ofta bättre förutsättningar för beteendeförändring än årliga utbildningar. Frekvensen bör kombineras med tydlig uppföljning och anpassas efter organisationens risknivå.

Vilket mått är viktigast i ett Phishing Simulation-program?

Klickfrekvensen är användbar, men rapporteringsgraden är ofta viktigare i mogna program. Den visar om medarbetare inte bara undviker att klicka, utan också aktivt hjälper organisationen att upptäcka hot.

Vilka phishing-scenarier bör undvikas?

Undvik scenarier som rör uppsägningar, lön, bonusar, pension, hälsa, disciplinära ärenden eller personliga kriser. De kan skapa stark oro och skada förtroendet för säkerhetsprogrammet.

Vad gör man om en phishing-simulering har skapat klagomål?

Börja med att erkänna problemet. Involvera HR och medarbetarrepresentanter, se över scenarier och databehandling, och kommunicera tydligt vad som ändras innan nästa simulering genomförs

Referenser

- UK NCSC Updates Official Government Guidance on Defending Against Phishing

- NIST Releases Updated Guide on Building IT Security Awareness and Training Programs

- NIST Publishes Official User Guide for Evaluating Phishing Difficulty

- Key Findings and Global Threat Trends in the 2025 Verizon DBIR

- New Research Explores the Role of Emotional Triggers in Sustaining Cyber Awareness

- Study Evaluates the Effectiveness of Nudges and Incentives in Phishing Simulations

- 2025 Benchmarking Report Analyzes Over 67 Million Industry Phishing Simulations

- UK Information Commissioner’s Office Outlines Data Protection Rules for Monitoring Workers

- Annual State of the Phish Report Details Evolving Social Engineering Threats

- Large-Scale Reproduction Study Reasserts That Anti-Phishing Training Does Not Work