Det viktigaste i korthet

- Genomförandegrad visar att utbildningen har gjorts. Den visar inte att beteenden har förändrats.

- Efter 6–12 månader bör ett välskött program visa 40–80 % lägre klickfrekvens i simulerade phishing-test.

- Sju mått ger en mer trovärdig bild: rapporteringsgrad, återkommande klickare, tid till rapportering, kunskapstest, incidenttrend och passivitet.

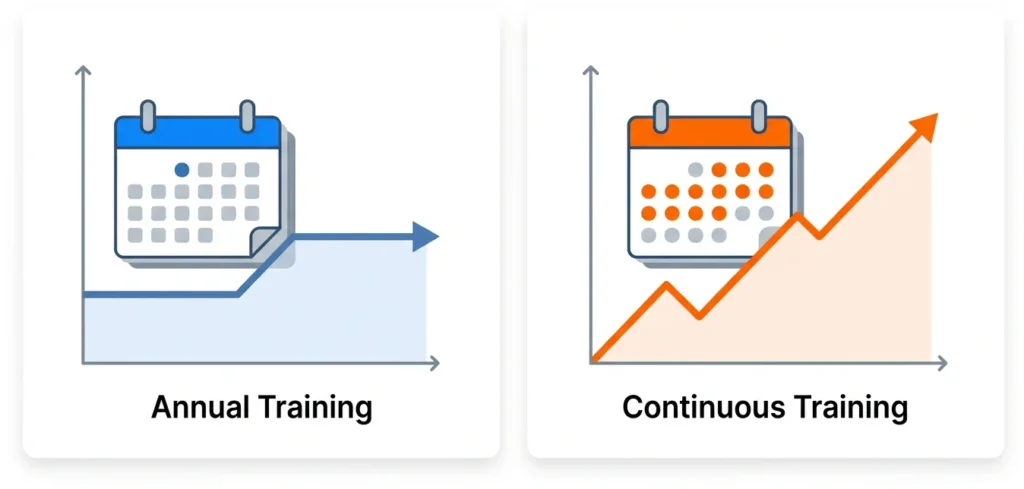

- Forskningen är blandad. Passiv, årlig utbildning fungerar ofta svagt. Kontinuerlig träning med snabb återkoppling fungerar bättre.

- Individbaserad uppföljning kräver ansvar kring GDPR, transparens och proportionalitet.

Att mäta Security Awareness Training Effectiveness handlar inte om att räkna hur många som har slutfört en modul. Den viktiga frågan är enklare: beter sig medarbetare annorlunda när ett verkligt hot dyker upp?

De mest användbara måtten fångar rapporteringsgrad, återkommande riskbeteenden och incidentutveckling över tid. En benchmarkingrapport från 2025, baserad på 67,7 miljoner simulerade phishing-test, visar att organisationer med konsekvent och långsiktig träning minskade phishingbenägenheten med 86 % på tolv månader.

Men siffran räcker inte ensam. Om ert program har varit igång i 6–12 månader behöver ni veta vad era egna data faktiskt visar, och vilka mått som håller när ledningen frågar om investeringen är värd att fortsätta med.

Vad mäter de vanligaste SAT-måtten egentligen?

De två vanligaste måtten inom security awareness training är genomförandegrad och klickfrekvens i phishing-simuleringar. Båda har ett värde, men båda har tydliga begränsningar.

Genomförandegrad visar att utbildningen har slutförts. Den kan hjälpa vid revision och compliance. Men den visar inte att någon har lärt sig något användbart eller ändrat sitt beteende när ett riktigt hot kommer in i inkorgen.

Att använda genomförandegrad som primär KPI är därför att mäta aktivitet, inte effekt.

Klickfrekvens i simulerade phishing-test är mer användbart, men bara om svårighetsgraden kontrolleras. Ett klickutfall på 15 % i ett trovärdigt och kontextuellt relevant mejl betyder något helt annat än 15 % i ett uppenbart massutskick.

Utan kalibrering av svårighetsgrad blir jämförelser mellan kampanjer svaga. Dashboarden kan se bra ut, men det går ändå inte att säga säkert om Security Awareness Training Effectiveness faktiskt har förbättrats.

Vad bör du se efter 6–12 månader?

Det här är frågan många guider undviker. Riktvärden finns, men de översätts sällan till tydliga förväntningar för program som redan är igång.

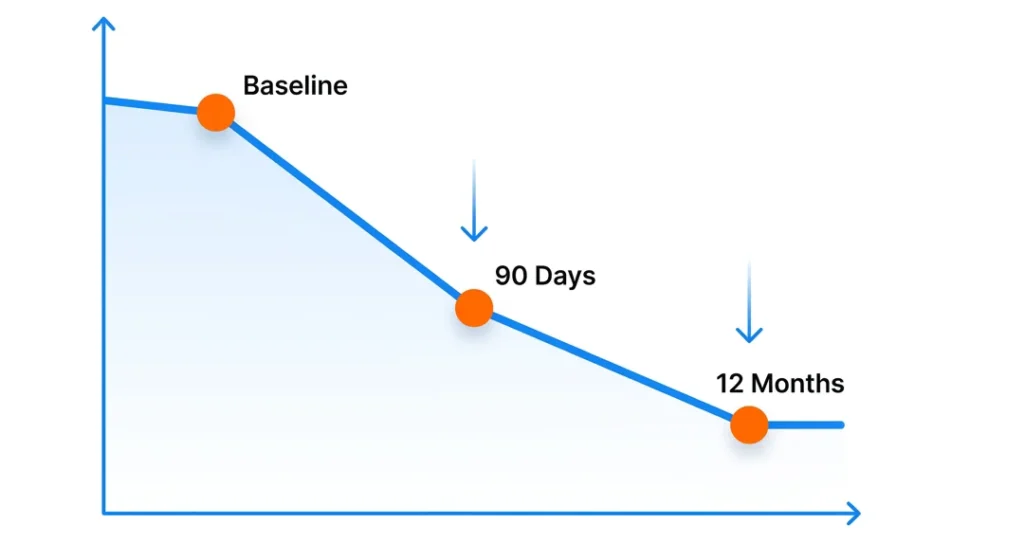

Efter 90 dagar

En benchmarkingrapport från 2025, baserad på 14,5 miljoner användare i 62 400 organisationer, visar att den globala phishingbenägenheten före träning låg på 33,1 %. Efter 90 dagar med kontinuerlig utbildning och phishing-simuleringar var den genomsnittliga minskningen omkring 40 %.

Om ert program har varit igång i tre månader och klicknivåerna har fallit med 30–45 % från startnivån är utvecklingen rimlig.

Om siffrorna knappt har rört sig finns ofta tre orsaker: simulationerna kommer för sällan, innehållet fokuserar inte på beteende, eller medarbetarna upplever programmet som övervakning snarare än stöd.

Månad 6 till 12

Samma data visar att phishingbenägenheten i genomsnitt sjunker till 4,1 % efter tolv månader. Det motsvarar en minskning på 86 % från startläget.

Vid sex månader är ett realistiskt delmål en minskning på 60–70 % från den egna ursprungsnivån.

Men klickfrekvensen är inte hela bilden. Den viktigare frågan är om medarbetarna rapporterar misstänkta mejl aktivt. En studie från 2024 visade att 20 % av användarna identifierade och rapporterade ett misstänkt mejl i en phishing-simulering utan att först klicka.

Det är den typen av beteendeförändring som visar verklig Security Awareness Training Effectiveness.

Sju mått som visar Security Awareness Training Effectiveness

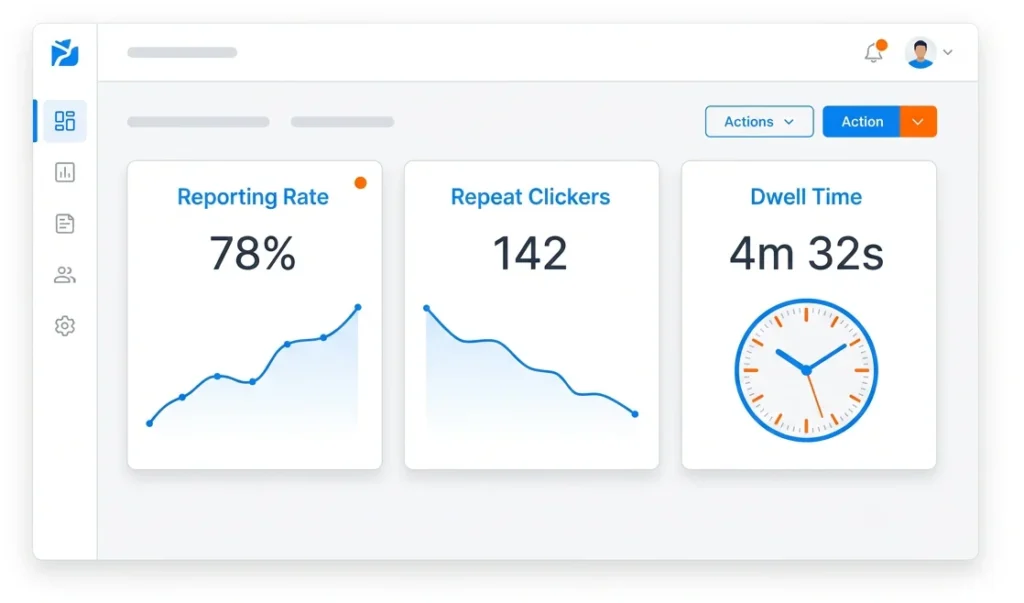

1. Rapporteringsgrad i simulationer

Vad det mäter: Andelen medarbetare som aktivt rapporterar ett simulerat phishing-mejl.

Rimligt mål efter 6–12 månader: 20–35 % rapporteringsgrad. Det viktiga är en tydlig uppåtgående trend.

Så samlar du in det: Plattformen för phishing-simulering bör logga rapportering automatiskt. Följ utvecklingen månadsvis.

2. Rapporteringsgrad för verkliga hot

Vad det mäter: Hur ofta medarbetare rapporterar verkliga misstänkta mejl via rätt kanal.

Varför det spelar roll: Simulationer och verkligt beteende är inte samma sak. Om verkliga rapporter ökar visar det att träningen börjar påverka vardagen.

Rimligt mål efter 6–12 månader: Stabil ökning månad för månad. Även 10–15 % ökning per månad kan vara ett positivt tecken.

3. Minskning bland återkommande klickare

Vad det mäter: Andelen medarbetare som klickar på mer än ett simulerat phishing-mejl under en tolvmånadersperiod.

Varför det spelar roll: En mindre grupp står ofta för en större del av den mänskliga risken. Den gruppen behöver riktade insatser, inte bara mer av samma utbildning.

Rimligt mål efter 6–12 månader: 40–60 % minskning jämfört med startnivån.

4. Genomsnittlig tid till rapportering

Vad det mäter: Hur lång tid det tar från att ett misstänkt mejl kommer in tills att det rapporteras.

Varför det spelar roll: Ju snabbare rapportering, desto mindre tid får angriparen att agera.

Rimligt mål efter 6–12 månader: En tydlig minskning jämfört med den första månaden. Utan baseline går det inte att visa förbättring.

5. Utveckling i kunskapstest

Vad det mäter: Om resultaten i kunskapstest förbättras över tid.

Det här är inte ett mått på om medarbetaren blev klar. Det är ett mått på om kunskapen fastnar.

Rimligt mål efter 6–12 månader: En positiv trend mellan olika grupper och mättillfällen.

6. Incidenter kopplade till mänskliga misstag

Vad det mäter: Antalet incidenter som kan kopplas till mänskliga fel, till exempel klick på verkliga phishing-mejl, delade inloggningsuppgifter eller oavsiktlig dataexponering.

Varför det spelar roll: Detta är ett eftersläpande mått, men också ett av de starkaste. När incidenter minskar kan awareness-programmet kopplas till faktisk riskreducering.

Rimligt mål efter 6–12 månader: En synlig nedåtgående trend. Även 15–20 % minskning kan vara ett trovärdigt resultat.

7. Miss rate: andelen som inte agerar alls

Vad det mäter: Andelen medarbetare som varken klickar på eller rapporterar ett simulerat phishing-mejl.

Varför det spelar roll: Att inte klicka betyder inte alltid att hotet har identifierats. Personen kan ha missat mejlet, varit osäker eller inte vetat hur rapportering fungerar.

Rimligt mål efter 6–12 månader: Under 50 %. Om mer än hälften inte gör någonting behöver rapporteringsprocessen förbättras.

Stöder forskningen verkligen security awareness training?

Ja, men inte alla upplägg fungerar.

En stor kontrollerad studie från 2025 med 12 511 anställda i ett amerikanskt fintechbolag fann ingen statistiskt säkerställd effekt på klickfrekvens eller rapporteringsgrad. En annan långtidsstudie med över 14 000 medarbetare visade att obligatorisk uppföljningsträning inte gav extra effekt för de mest sårbara användarna.

Det betyder inte att security awareness training är meningslöst. Det betyder att passiv, sporadisk och compliance-driven utbildning ofta fungerar dåligt.

Skillnaden ligger i frekvens, relevans och återkoppling. Kontinuerliga simulationsprogram med snabb feedback har visat betydligt bättre resultat än årlig utbildning som främst görs för att uppfylla ett krav.

För den som vill mäta Security Awareness Training Effectiveness är detta viktigt. Svaga siffror kan vara ett tecken på att programmet inte är byggt för beteendeförändring.

Så presenterar du resultaten för ledningen

Sju mått är bara värdefulla om de kommuniceras på ett sätt som ledningen kan agera på.

Börja med riskexponeringen. Enligt IBM:s Cost of a Data Breach Report 2025 var den globala genomsnittskostnaden för ett dataintrång 4,44 miljoner dollar. En tidigare rapport visade också att utbildning av medarbetare var kopplad till en genomsnittlig kostnadsminskning på 232 867 dollar per incident.

Visa sedan utvecklingen, inte bara nuläget. Tre datapunkter räcker: startnivå, 90-dagarsresultat och nuvarande resultat.

Använd affärsspråk. Säg inte bara att phishingbenägenheten har minskat med 42 %. Säg att färre medarbetare faller för testangrepp, fler rapporterar verkliga misstänkta mejl och gruppen med upprepad risk har krympt.

Lägg också till en ärlig reservation. Simulerade klicknivåer är inte perfekta mått. Men när de kombineras med verklig rapportering och incidentdata blir bilden mer trovärdig.

Vad innebär GDPR när individers beteende följs upp?

Om programmet följer individers beteende över tid kan det väcka frågor enligt GDPR och UK GDPR. Det gäller särskilt medarbetarövervakning, transparens, laglig grund och proportionalitet.

Det betyder inte att organisationer ska sluta mäta. Det betyder att mätningen måste göras ansvarsfullt.

Innan individbaserad uppföljning skalas upp bör organisationer kontrollera om en DPIA behövs, om medarbetarna har informerats om loggningen och vilken laglig grund som används.

NIS2 har också ökat kraven på många organisationer i reglerade sektorer. Därför bör dataskyddsombud eller juridisk rådgivare involveras innan mätningen blir mer detaljerad.

Tre nästa steg den här veckan

Om ert security awareness training-program har varit igång i 6–12 månader finns det redan tillräckligt med data för en mer seriös bedömning.

För det första: sluta använda genomförandegrad som primär KPI. Använd rapporteringsgrad, verkliga hotrapporter och incidenttrend för att bedöma effekt.

För det andra: kontrollera formatet. Är programmet kontinuerligt, eller bygger det fortfarande på en årlig utbildning? Forskningen visar att frekvens och återkoppling är avgörande.

För det tredje: presentera resultatet som riskreducering, inte aktivitet. Det är så Security Awareness Training Effectiveness blir relevant för ledningen.

Complorer samlar simulationsdata, verklig rapportering och programanalys i en plattform för team som behöver bevis, inte bara dashboards.

Boka en 20-minuters genomgång om du vill se hur Complorer mäter det många nuvarande plattformar missar.

Vanliga frågor

Vad är det viktigaste måttet för Security Awareness Training Effectiveness?

Det viktigaste måttet är rapporteringsgraden för verkliga hot. Det visar hur ofta medarbetare rapporterar riktiga misstänkta mejl, inte bara hur de agerar i simulationer.

Vilken klicknivå är rimlig efter tolv månader?

En benchmarkingrapport från 2025 visar att organisationer med konsekvent träning sänkte phishingbenägenheten till i genomsnitt 4,1 % efter tolv månader, från en startnivå på 33,1 %. Efter sex månader är ett rimligt mål 60–70 % under den egna startnivån.

Varför fungerar inte security awareness training alltid?

För att många program är för passiva, för sällan återkommande eller för compliance-drivna. Kontinuerlig, relevant och simulationsbaserad träning med snabb återkoppling fungerar bättre.

Kan genomförandegrad användas som KPI?

Ja, men bara som compliance-mått. Genomförandegrad visar att utbildningen har slutförts. Den visar inte att risken har minskat.

Vad betyder miss rate i phishing-simuleringar?

Miss rate är andelen medarbetare som varken klickar på eller rapporterar ett simulerat phishing-mejl. En hög miss rate kan visa att medarbetare inte engagerar sig, även om klicknivån ser låg ut.

Referenser

- 2024 Verizon Data Breach Investigations Report (DBIR) Summary

- NIST Special Publication 800-50 Rev.1: Cybersecurity Learning Programs

- Evaluating Phishing Training Inefficacy Using the NIST Phish Scale

- The Long-Term Impact of Continuous Phishing Training and Emotional Triggers

- IBM Security 2025 Cost of a Data Breach Report

- Categorizing Human Phishing Difficulty: The NIST Phish Scale